-

1 access permissions

права доступа( в Microsoft Windows NTпри совместном использовании ресурсов определяют тип доступа к общему ресурсу)Большой англо-русский и русско-английский словарь > access permissions

-

2 access permissions

Майкрософт: права доступа -

3 access permissions

права доступа ( в Microsoft Windows NT при совместном использовании ресурсов определяют тип доступа к общему ресурсу)English-Russian dictionary of computer science and programming > access permissions

-

4 permissions

Большой англо-русский и русско-английский словарь > permissions

-

5 permissions

полномочия; права, см. access permissionsEnglish-Russian dictionary of computer science and programming > permissions

-

6 permissions

-

7 access rights

Большой англо-русский и русско-английский словарь > access rights

-

8 access rights

права доступа, см. тж access permissionsEnglish-Russian dictionary of computer science and programming > access rights

-

9 permissions

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

разрешения

Информация, связанная с каждым каталогом и/или файлом, к которым предоставляется ограниченный доступ.

[ http://www.lexikon.ru/dict/net/index.html]Тематики

EN

Англо-русский словарь нормативно-технической терминологии > permissions

-

10 access rights

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

Англо-русский словарь нормативно-технической терминологии > access rights

-

11 permissions

права доступа, полномочияАнгло-русский толковый словарь терминов и сокращений по ВТ, Интернету и программированию. > permissions

-

12 права доступа

Большой англо-русский и русско-английский словарь > права доступа

-

13 security token

маркер доступа (объект, уникальным образом идентифицирующий зарегистрированого пользователя;

содержит идентификатор безопасности пользователя (SID), идентификаторы безопасности групп, к которым принадлежит пользователь, любые полномочия, которыми владеет пользователь и т. п., см. также permissions) - anonymous-level security token Syn: access tokenБольшой англо-русский и русско-английский словарь > security token

-

14 RIP

1) Общая лексика: hum. сокр. Ras Interacting Protein, покойся в мире (надгробная надпись: rest in peace), скончался, скончалась (пометка о кончине в архивных данных), мир праху твоему, repair-inspection-paint2) Компьютерная техника: Raster Image Process, Raster Image Processing, Resources Into Pixels, Router Information Protocol3) Американизм: Regulation Of Investigatory Powers, Remediation in Progress4) Спорт: Rude Immature Player5) Военный термин: Reconnaissance Information Point, Reduction Implementation Panel, Register of Intelligence Publications, Repair In Place, radar identification point, radar improvement plan, radiological information plot, receiving inspection plan, recoverable item program, reduction in personnel, reenlistment incentive program, regional interdiction plan, reliability improvement plan, resin impregnation, retirement improvement program, rocket-impelled projectile6) Техника: reactor internal pump7) Шутливое выражение: Randomly Insulting People, Real Intense People, Reality Isn't Perfect, Really Into Partying, Rest In Pain, Rest In Piece, Rest In Pieces, Rest In Pizza8) Религия: Requiescat In Pace, покойся с миром10) Юридический термин: Resolute In Punishment11) Ветеринария: Riddled In Parasites12) Грубое выражение: Rape In Piss, Really Idiot Proof, Rest In Pissed13) Оптика: refractive index profile14) Полиграфия: растровый процессор обработки изображений (Raster Image Processor)15) Телекоммуникации: маршрутизация RIP, протокол обмена данными для маршрутизации, Routing Information Protocol (IETF)16) Сокращение: Recognition Improvement Program, Reductions in Personnel, Rest In Peace( or Requiescat In Pace: latin), Routing Interchange Protocol, resin-in-pulp, requiescat in pace (rest in peace), Routing Information Protocol (see also IGP), Reliability Improvement Program, Resin-In-Pulp process17) Физиология: Respiratory Inductance Plethysmography18) Электроника: Read, Interpolate, and Plot19) Вычислительная техника: процессор для обработки растровых изображений, Remote Imaging Protocol (BBS), Routing Information Protocol (BSD, IGP, RFC 1721, IP), Raster Image Processor (DTP), Rest In Peace (or Requiescat In Pace: latin), raster image processor, rest in peace, процессор растровых изображений21) Иммунология: ribosome-inactivating protein23) Сетевые технологии: протокол маршрутной информации, протокол обмена информацией о маршрутизации, Routing Information Protocol (and RIP-2)24) Полимеры: reduced internal pressure, resin-inpulp25) Интернет: Routing Information Protocol26) Расширение файла: Remote Access Graphics, Remote Imaging Protocol, Ring Index Pointer, Routing Information Protocol (Novell), Program crash report (Quincy)27) Майкрософт: протокол RIP28) Евросоюз: REACH Implementation Project29) Должность: Recreation Internship Program, Russian Imperial Porter30) НАСА: Remedy In Place31) Программное обеспечение: Regulated Interaction Protocol -

15 rip

1) Общая лексика: hum. сокр. Ras Interacting Protein, покойся в мире (надгробная надпись: rest in peace), скончался, скончалась (пометка о кончине в архивных данных), мир праху твоему, repair-inspection-paint2) Компьютерная техника: Raster Image Process, Raster Image Processing, Resources Into Pixels, Router Information Protocol3) Американизм: Regulation Of Investigatory Powers, Remediation in Progress4) Спорт: Rude Immature Player5) Военный термин: Reconnaissance Information Point, Reduction Implementation Panel, Register of Intelligence Publications, Repair In Place, radar identification point, radar improvement plan, radiological information plot, receiving inspection plan, recoverable item program, reduction in personnel, reenlistment incentive program, regional interdiction plan, reliability improvement plan, resin impregnation, retirement improvement program, rocket-impelled projectile6) Техника: reactor internal pump7) Шутливое выражение: Randomly Insulting People, Real Intense People, Reality Isn't Perfect, Really Into Partying, Rest In Pain, Rest In Piece, Rest In Pieces, Rest In Pizza8) Религия: Requiescat In Pace, покойся с миром10) Юридический термин: Resolute In Punishment11) Ветеринария: Riddled In Parasites12) Грубое выражение: Rape In Piss, Really Idiot Proof, Rest In Pissed13) Оптика: refractive index profile14) Полиграфия: растровый процессор обработки изображений (Raster Image Processor)15) Телекоммуникации: маршрутизация RIP, протокол обмена данными для маршрутизации, Routing Information Protocol (IETF)16) Сокращение: Recognition Improvement Program, Reductions in Personnel, Rest In Peace( or Requiescat In Pace: latin), Routing Interchange Protocol, resin-in-pulp, requiescat in pace (rest in peace), Routing Information Protocol (see also IGP), Reliability Improvement Program, Resin-In-Pulp process17) Физиология: Respiratory Inductance Plethysmography18) Электроника: Read, Interpolate, and Plot19) Вычислительная техника: процессор для обработки растровых изображений, Remote Imaging Protocol (BBS), Routing Information Protocol (BSD, IGP, RFC 1721, IP), Raster Image Processor (DTP), Rest In Peace (or Requiescat In Pace: latin), raster image processor, rest in peace, процессор растровых изображений21) Иммунология: ribosome-inactivating protein23) Сетевые технологии: протокол маршрутной информации, протокол обмена информацией о маршрутизации, Routing Information Protocol (and RIP-2)24) Полимеры: reduced internal pressure, resin-inpulp25) Интернет: Routing Information Protocol26) Расширение файла: Remote Access Graphics, Remote Imaging Protocol, Ring Index Pointer, Routing Information Protocol (Novell), Program crash report (Quincy)27) Майкрософт: протокол RIP28) Евросоюз: REACH Implementation Project29) Должность: Recreation Internship Program, Russian Imperial Porter30) НАСА: Remedy In Place31) Программное обеспечение: Regulated Interaction Protocol -

16 security token

маркер доступа (объект, уникальным образом идентифицирующий зарегистрированного пользователя; содержит идентификатор безопасности пользователя (SID), идентификаторы безопасности групп, к которым принадлежит пользователь, любые полномочия, которыми владеет пользователь и т. п., см. также permissions)Syn:English-Russian dictionary of computer science and programming > security token

-

17 security

- ценные бумаги (pl.)

- ценная бумага

- права доступа

- охрана

- обеспеченность

- обеспечение безопасности и охраны

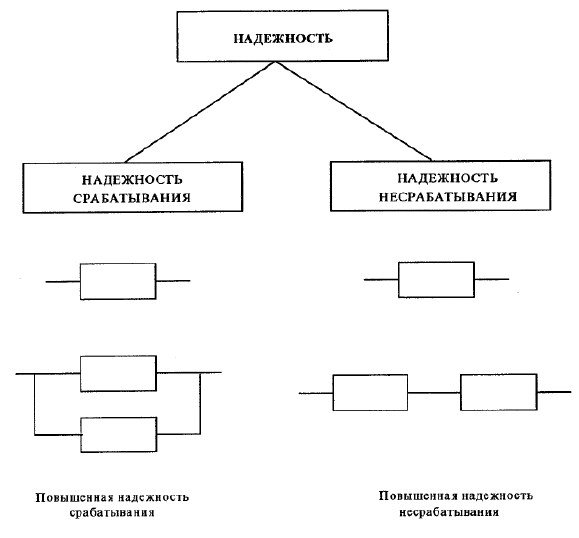

- надежность несрабатывания

- надёжность

- защищенность программного средства

- защищенность

- защита

- безопасность

защищенность программного средства

Совокупность свойств программного средства, характеризующая его способность предотвращать несанкционированный доступ, как случайный, так и умышленный, к программам и данным, а также степень удобства и полноты обнаружения результатов такого доступа или действий по разрушению программ и данных.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

надежность несрабатывания

Вероятность отсутствия непредусмотренного функционирования защиты в заданных условиях в течение заданного интервала времени

[Разработка типовых структурных схем микропроцессорных устройств РЗА на объектах ОАО "ФКС ЕЭС". Пояснительная записка. Новосибирск 2006 г.]

надежность на несрабатывание

надежность защиты на несрабатывание

—

[В.А.Семенов. Англо-русский словарь по релейной защите]EN

security of protection

security of relay system (US)

the probability for a protection of not having an unwanted operation under given conditions for a given time interval

[IEV ref 448-12-06]FR

sécurité d'une protection

probabilité pour une protection de ne pas avoir de fonctionnement intempestif, dans des conditions données, pendant un intervalle de temps donné

[IEV ref 448-12-06]Тематики

EN

DE

- Sicherheit des Selektivschutzes, f

FR

надёжность

—

[Я.Н.Лугинский, М.С.Фези-Жилинская, Ю.С.Кабиров. Англо-русский словарь по электротехнике и электроэнергетике, Москва, 1999]Тематики

- электротехника, основные понятия

EN

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

ценная бумага

обеспечение

1. Актив (активы), на который кредитор имеет право оборота (регресса) при невыполнении должником своих обязательств по погашению долга. Когда речь идет о предоставлении ссуд банками или иными заимодателями, обеспечение иногда называют обеспечением кредита (collateral).

2. Финансовые активы, к которым относят акции, государственные ценные бумаги, облигации, долговые обязательства, сертификаты паевых трестов и свидетельства права собственности на ссуженные или депонированные денежные средства. Страховые полисы в число ценных бумаг не входят.

См. также: bearer security (ценная бумага на предъявителя); dated security (ценная бумага с фиксированным сроком погашения); fixed-interest security (ценная бумага с фиксированным процентом); gilt-edged security (первоклассная ценная бумага); listed security (ценная бумага, котируемая на фондовой бирже); marketable security (ценная бумага, обращающаяся на бирже/рыночная ценная бумага).

[ http://www.vocable.ru/dictionary/533/symbol/97]Тематики

Синонимы

EN

ценные бумаги (pl.)

—

[ http://slovarionline.ru/anglo_russkiy_slovar_neftegazovoy_promyishlennosti/]Тематики

EN

3.25 защита (security): Сохранение информации и данных так, чтобы недопущенные к ним лица или системы не могли их читать или изменять, а допущенные лица или системы не ограничивались в доступе к ним.

Источник: ГОСТ Р ИСО/МЭК 12207-99: Информационная технология. Процессы жизненного цикла программных средств оригинал документа

2.38 безопасность (security): Сочетание доступности, конфиденциальности, целостности и отслеживаемое™ [18].

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53661-2009: Система менеджмента безопасности цепи поставок. Руководство по внедрению оригинал документа

3.20 обеспечение безопасности и охраны (security): Противодействие преднамеренным действиям, направленным на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53662-2009: Система менеджмента безопасности цепи поставок. Наилучшие методы обеспечения безопасности цепи поставок. Оценки и планы оригинал документа

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53663-2009: Система менеджмента безопасности цепи поставок. Требования оригинал документа

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.9 охрана (security): Противодействие преднамеренным, несанкционированным действиям, направленным на причинение вреда или ущерба судам и портам.

Источник: ГОСТ Р 53660-2009: Суда и морские технологии. Оценка охраны и разработка планов охраны портовых средств оригинал документа

3.54 защищенность (security): Способность компьютерной системы защитить информацию и данные так, чтобы не допустить их несанкционированного прочтения или изменения другими системами и отдельными лицами, и для того, чтобы допущенные к ним системы и лица не получали отказов.

[ИСО/МЭК12207, пункт 3.25, модифицировано]

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

2.29 безопасность (security): Все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, подотчетности, аутентичности и достоверности.

Примечание - Считаются защищенными до тех пор, пока их пользователи могут быть уверенными в их должном функционировании. Защищенность продукта, системы или услуги обычно рассматривается в контексте оценки фактических или ожидаемых угроз.

а) способность программного продукта защитить информацию и данные так, чтобы неуполномоченные лица или системы не могли их считать или модифицировать, а уполномоченные - не получали бы отказ в доступе к ним.

[ИСО/МЭК 9126-1]

Источник: ГОСТ Р 54581-2011: Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 1. Обзор и основы оригинал документа

Англо-русский словарь нормативно-технической терминологии > security

См. также в других словарях:

Access Control Matrix — or Access Matrix is an abstract, formal computer protection and security model used in computer systems, that characterizes the rights of each subject with respect to every object in the system. It was first introduced by Butler W. Lampson in… … Wikipedia

access control list — Abbreviated ACL. A list or table containing information about the users, processes, and objects that can access a specific file or object. ACLs are usually attached to file system directories, and they specify access permissions such as read,… … Dictionary of networking

Access control — is the ability to permit or deny the use of a particular resource by a particular entity. Access control mechanisms can be used in managing physical resources (such as a movie theater, to which only ticketholders should be admitted), logical… … Wikipedia

Access — may refer to:Companies and organizations* ACCESS (Australia), an Australian youth network * Access Co., a software company * AirCraft Casualty Emotional Support Services * Arab Community Center for Economic and Social Servicespace and technology* … Wikipedia

Access rights — can refer to: *Access to Information Act, a Canadian act that allows public access to government information *Disability rights movement, disabled access to public and private locations is a key issue *Access control, the ability to permit or… … Wikipedia

Access control list — In computer security, an access control list (ACL) is a list of permissions attached to an object. The list specifies who or what is allowed to access the object and what operations are allowed to be performed on the object. In a typical ACL,… … Wikipedia

access token — In Microsoft Windows 2000, an object that contains the security identifier (SID) of a running process. When a process is started by another process, the second process inherits the starting process s access token. This access token is then… … Dictionary of networking

permissions — In a network or multiuser environment, the ability of a user to access certain system resources, including files and directories. Permissions are based on the rights given to user accounts by the system administrator. See also rights … Dictionary of networking

permissions — per mis·sion || pÉ™r mɪʃn /pÉ™ n. leave, dispensation; permit; consent; giving a user authorization to access a particular resource (Computers) … English contemporary dictionary

Mandatory access control — In computer security, mandatory access control (MAC) refers to a type of access control by which the operating system constrains the ability of a subject or initiator to access or generally perform some sort of operation on an object or target.… … Wikipedia

File system permissions — Most modern file systems have methods of administering permissions or access rights to specific users and groups of users. These systems control the ability of the users affected to view or make changes to the contents of the file… … Wikipedia